12 мая в пятницу вирус с каламбурным названием WannaCrypt (переводится одновременно как «хочу плакать» и «хочу расшифровать») нанес удар по десяткам тысяч компьютеров со всего мира, полностью заблокировав к ним доступ. Цифровой демон проникал в операционные системы через уязвимость старых версий Windows, а хакеры по ту сторону монитора требовали денежного перевода за доступ к зашифрованным файлам. Вскоре угроза снизилась, но эксперты продолжают говорить о потенциальной новой волне атаки. VGTimes восстанавливает хронологию событий и собирает всю известную информацию о вирусе, атаковавшем полмира.

Хронология атаки

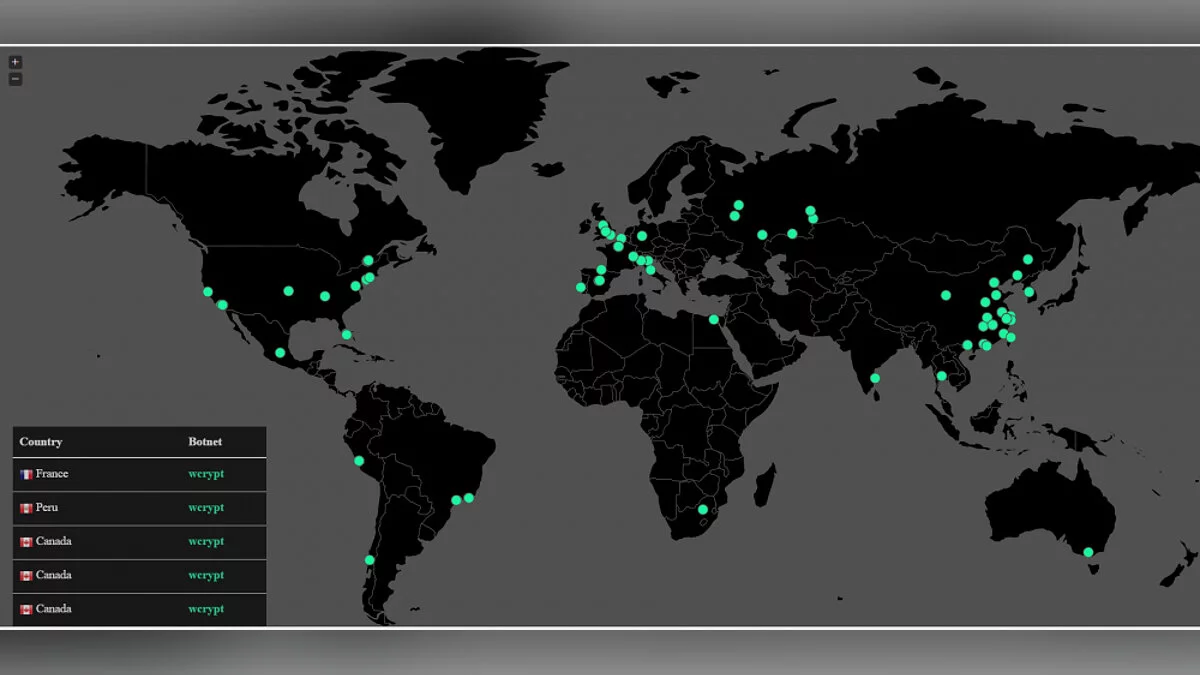

12 мая 2017. День. Одной из первых стран была атакована Испания, затем вирус с пугающей скоростью перекинулся на Великобританию и Германию, инфицировав больницы, телекоммуникационные и телефонные компании государств. В Европе вирус был обнаружен в более чем 150 странах в первый же день. Больше всего компьютеров пострадало в России, Украине, Индии и Тайване.

13 мая. 13:20. Согласно данным сайта MalwareTech по состоянию на этот час были заражены 131 233 компьютеров по всему миру. К этому моменту МВД России официально подтвердило атаку WannaCrypt: ресурсы МВД выстояли благодаря использованию отечественных серверов с российским процессором «Эльбрус», а общее число инфицированных систем составило близко 1%, парализовав серверы МВД в Челябинской области.

В этот же день анонимный специалист по безопасности сумел остановить шествие WannaCrypt, зарегистрировав бессмысленный на первый взгляд домен, который блокировал работу программы. Как выяснилось, вирус проверял наличие в сети этого домена и прекращал активность в случае позитивного запроса. Героя скоро вычислили: им оказался 22-летний британец Маркус Хатчинс, занимающийся на досуге хакерством и ведущий свой блог MalwareTech Blog.

Вероятно, это не было неким видом «стоп-крана», а скорее ошибкой авторов вируса, которые просто-напросто некорректно реализовали защиту от анализа своей программы. Совершенно случайно обычный парень остановил на сутки «киберапокалипсис» и вмиг стал настоящей звездой: журналисты начали за ним настоящую охоту, нашли его почту, имя, адрес и фото, желая взять интервью и публикуя целые абзацы про то, что он любит пиццу и серфинг. Несмотря на нежелание Маркуса раскрывать подробности своей жизни, подобная известность имеет и свои положительные стороны: сервис доставки еды Just eat подарил герою год бесплатного заказа его любимого продукта — пиццы, более того, за остановку WannaCrypt ему выплатили 10 000 $.

14 мая. Появилась обновленная версия WannaCrypt, обходящая существование домена. Массовое заражение продолжилось. Согласно The New York Times, хакерский инструмент разместила в открытом доступе группа Shadow Brokers, которая в течение года размещала в сети украденные хакерские инструменты АНБ. Президент Microsoft Брэд Смит (Brad Smith) отреагировал на эту информацию, заявив, что эта вредоносная программа действительно использовала уязвимости, украденные у Агентства национальной безопасности США, и раскритиковал власть за сокрытие найденных ими уязвимостей. По его мнению ситуации с WannaCrypt можно было бы избежать, узнав о «дыре» в Windows.

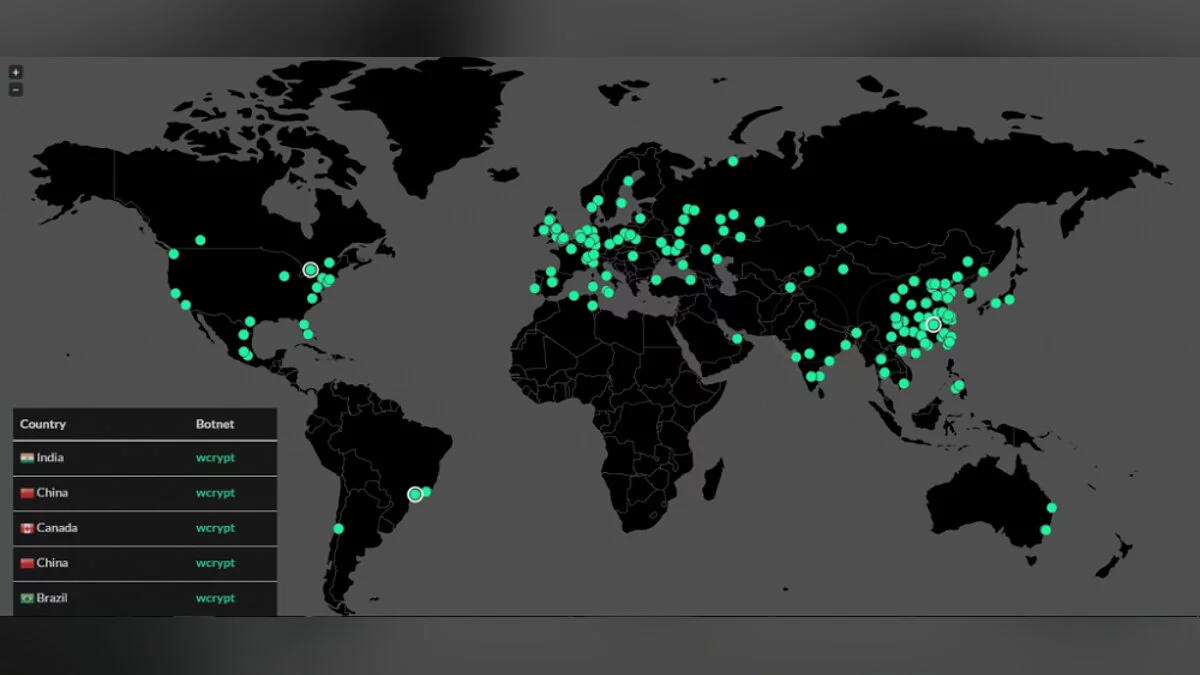

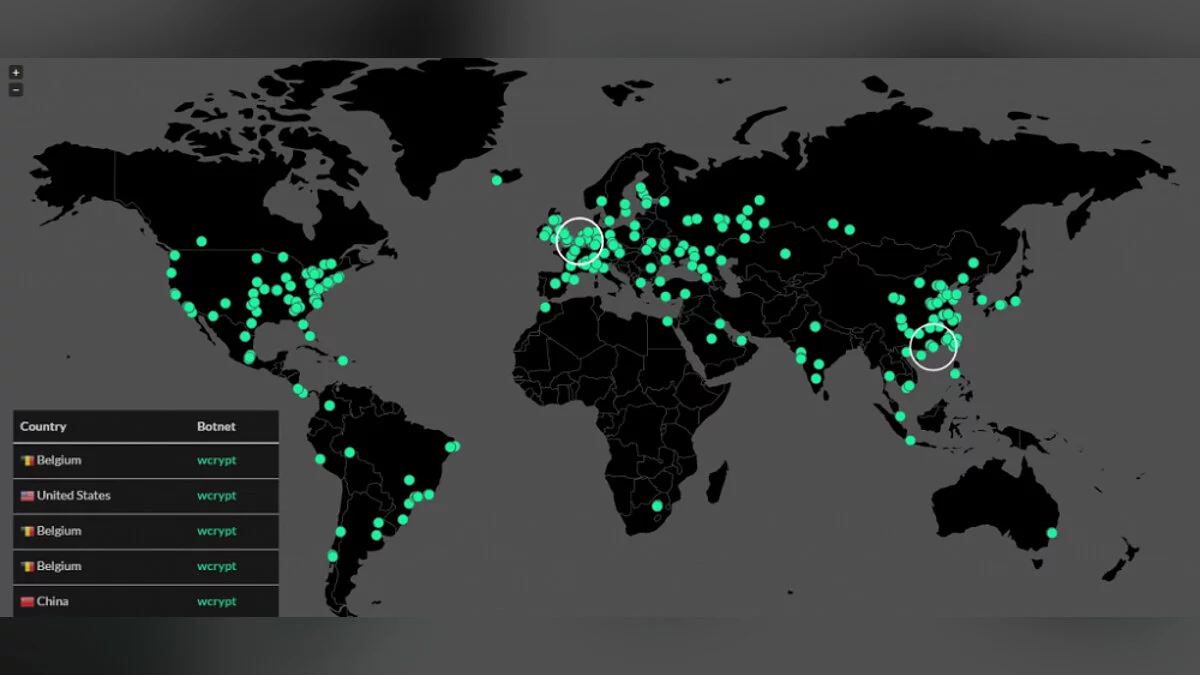

15 мая. Когда вирус на полную силу разошелся по сети, в Азии наступил вечер и многие жители уже выключили компьютер. Но к понедельнику 15 мая в Китае вирусом оказались поражены близко 40 000 организаций, всего пострадавших компьютеров насчитывают сотни тысяч. В Японии жертвами вируса пали 2 000 компьютеров, в том числе такие компании, как Nissan и Hitachi. Южная Корея, Тайвань, Индия и Австралия также не избежали зоны действия WannaCrypt. Лишь одно заражение произошло в Новой Зеландии.

К этому моменту Европол опубликовал новые данные, согласно которым вирус заразил приблизительно 200 000 компьютеров в более чем 150 странах мира.

17 мая. Компания Symantec заявила, что источник первоначального распространения WannaCrypt остается неизвестным. Высказанная ранее мысль о том, что атака началась с массовой рассылки зараженных сообщений электронной почтой, не нашла своего подтверждения. Расследование продолжается…

Суть вируса

Вирус WanaCrypt0r обладает «невероятной скоростью распространения», а для распространения по локальной сети он использует уязвимость под названием Eternal Blue (Вечная грусть/вечный синий — хакеры определенно питают слабость к каламбурным названиям). Как выяснилось, этой уязвимостью пользовалось и АНБ США: применяя эксплойт в протоколе для общего доступа к файлам SMB, вредоносная программа заражала с одного компьютера все остальные в этой сети.

Узнав о данной уязвимости, многие заключили, что WannaCrypt был создан хакерами на основе инструмента АНБ. Специалисты из «Лаборатории Касперского» подтвердили эту информацию, сообщив, что вирус распространялся благодаря уязвимости в Windows, которую Microsoft обещала почистить в марте этого года. Данное обновление не могли получить владельцы старых операционных систем, поэтому вскоре Microsoft пошла на беспрецедентный шаг и выпустила обновления для Windows XP, Windows 8 и Windows Server 2003.

Вирус WannaCrypt сканирует узлы Интернета в поисках компьютера с открытым портом, отвечающим за обслуживание определенного протокола. Отыскав такой, вирус использует уязвимость Eternal Blue, после чего устанавливает бэкдор — дефект алгоритма, позволяющий загружать данные на чужой компьютер и получать к нему удаленный доступ, — таким образом загружается и запускается сама программа WannaCrypt.

Использование зараженного компьютера невозможно: вирус зашифровывает данные системы в уникальный ключ, который предлагается выкупить пользователю за определенную сумму в биткоинах. Другими словами, WannaCrypt действует как классическая программа-вымогатель. На выплату в размере 300 $ дается три дня, в случае невыплаты — сумма увеличивается вдвое.

Пострадавшим от вируса следует попытаться восстановить данные системы из резервных копий либо дождаться выхода программы-расшифровщика WannaCrypt, а до тех пор советуется не платить злоумышленникам деньги. Так или иначе, на сегодняшний день на указанные хакерами кошельки было переведено лишь 110 транзакций на сумму 42 000 $.

Реакции

«У нас на ряде компьютеров появились предупреждения с [требованием выкупа в] 300 долларов, охват был довольно большой. Это никак не повлияло на связь и абонентов, так как вирус атаковал только наши компьютеры».

«Несмотря на предупреждения, NSAg (АНБ США) создало опасные инструменты атаки, которые могли быть нацелены на западное программное обеспечение. Сегодня мы видим цену этого»

Александр Бражников, председатель «Союза защитников информации»: «я не знаю ни одной жалобы от обычных людей. Пострадали государственные органы и компании в разных странах. В этих организациях, скорее всего, были „дыры“ в информационной безопасности, через которые злоумышленники и проникли, после чего пошли уже заражать другие компьютеры сети. Это похоже на революцию, когда захватывают телеграф. Так же и тут — атакуют банки, транспортные системы, связь».

Илья Сачков, генеральный директор Group-IB: «Если вы в 2017 году не делаете резервную копию своих информационных систем, то вам, наверное, не нужно работать с информационными технологиями. Если у вас есть резервная копия, опасность вируса равна нулю. Если нет, то вы либо потеряете данные, потому что там применяется идеальная криптография: расшифровав один компьютер, вы не расшифруете второй, потому что там разные ключи на каждом, либо вам придется платить злоумышленнику».

Александр Лямин, генеральный директор Qrator Labs: «сейчас случилось то, что рано или поздно должно было произойти: какие-то хакеры, причём далеко не самые компетентные, на уровне одарённых школьников, создали вирус. Причём уровень реализации оказался дилетантским, и в итоге злоумышленники, возможно, не так уж и много заработали. Может быть, они вообще так развлекались. Страшно подумать, что было бы, если изготовители шифровальщика были бы более компетентными и ставили перед собой более глобальные цели».

Владимир Путин заявил, что вирус WannaCrypt не нанес критического урона государственным учреждениям. Также он добавил, что Россия не имеет никакого отношения к производству вируса, а первичным источником вируса считает спецслужбы США, ссылаясь на слова президента Microsoft.

-

В интернете распространяется новый вирус-вымогатель

В интернете распространяется новый вирус-вымогатель -

Поддельная PC-версия GTA 5 заразила вирусами миллионы компьютеров

Поддельная PC-версия GTA 5 заразила вирусами миллионы компьютеров -

Pokemon GO стала прикрытием для мобильного вируса

Pokemon GO стала прикрытием для мобильного вируса -

Самые оптимизированные игры на ПК: ТОП-25 хитов для слабого, старого и среднего железа

Самые оптимизированные игры на ПК: ТОП-25 хитов для слабого, старого и среднего железа -

ТОП-77: лучшие ролевые игры (RPG) на ПК и консолях

ТОП-77: лучшие ролевые игры (RPG) на ПК и консолях -

ТОП-120: Лучшие приключенческие игры на ПК, PS5, Xbox и Switch

ТОП-120: Лучшие приключенческие игры на ПК, PS5, Xbox и Switch -

ТОП-65: лучшие шутеры от первого лица (FPS) на ПК и консолях

ТОП-65: лучшие шутеры от первого лица (FPS) на ПК и консолях -

Лучшие мобильные стратегии на телефон: ТОП-21 для Android и iOS

Лучшие мобильные стратегии на телефон: ТОП-21 для Android и iOS -

ТОП-40: лучшие стратегии всех времён на ПК

ТОП-40: лучшие стратегии всех времён на ПК -

ТОП-15 психологических хорроров, от которых можно уехать в дурку

ТОП-15 психологических хорроров, от которых можно уехать в дурку -

Лучшие кооперативные игры — 280+ проектов для ПК и консолей (2026)

Лучшие кооперативные игры — 280+ проектов для ПК и консолей (2026) -

Лучшие хорроры от российских разработчиков — топ-24 страшных игры

Лучшие хорроры от российских разработчиков — топ-24 страшных игры